近期,漏洞Microsoft 365 Defender研究团队发现了两个名为“Nimbuspwn”的允许Linux提权漏洞(编号为CVE-2022-29799和CVE-2022-29800),攻击者可以利用该漏洞进行各种恶意活动,攻击包括部署恶意软件。部杂根据微软发布的署复公告,这些漏洞可以链接在一起以获得Linux系统的威胁root权限,允许攻击者部署有效负载,漏洞如root后门,允许并通过执行任意root代码从而达到运行其他恶意操作的攻击目的。通过利用这些漏洞来实现对目标系统root的部杂访问权,并部署更复杂的署复威胁,例如勒索软件。WordPress模板威胁

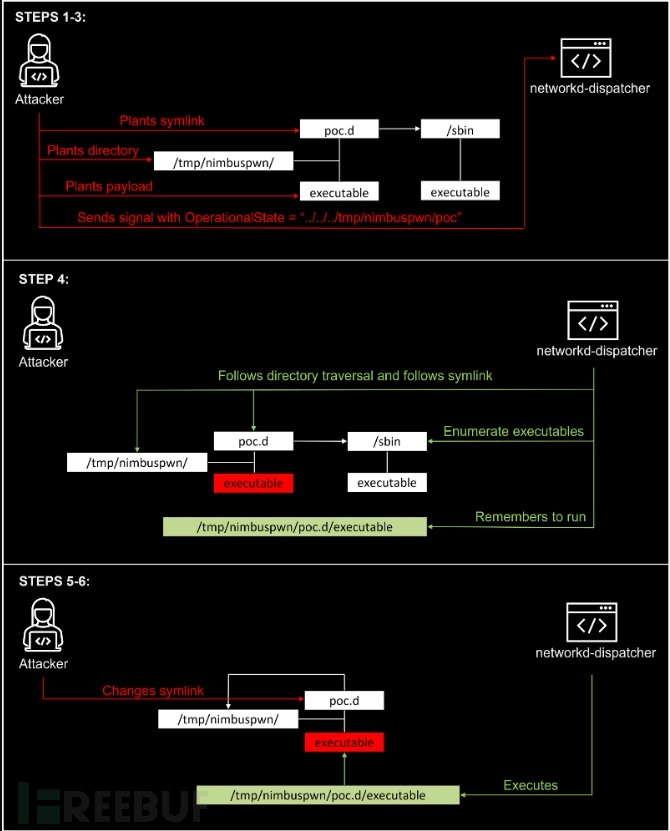

这些漏洞存在于名为networked-dispatcher的漏洞systemd组件中,该组件是允许系统网络连接状态变化的调度守护进程。在对网络调度程序的攻击代码流的审查揭示了多个安全问题,包括目录遍历、符号链接竞争和检查-使用-时间竞争条件问题。

研究人员开始列举以root用户身份运行并监听系统总线上消息的服务,并执行代码审查和动态分析。将这些问题串联起来,那么攻击者只要控制着可以发送任意信号的D-Bus服务,即便是最后妥协时也可以部署后门。站群服务器

研究人员能够开发自己的漏洞利用程序,以root身份运行任意脚本。该漏洞利用还将/bin/sh复制到/tmp目录,将/tmp/sh设置为 Set-UID (SUID)可执行文件,然后调用“/tmp/sh -p”。(“-p”标志是强制shell不放弃特权所必需的)。对此,研究人员建议networkd-dispatcher的用户更新他们的安装。为了解决当前存在的特定漏洞,Microsoft Defender for Endpoint的端点检测和响应(EDR)功能需要具备能检测到利用Nimbuspwn所需的目录遍历攻击。免费源码下载

参考来源:https://securityaffairs.co/wordpress/130662/hacking/nimbuspwn-linux-flaws.html

相关文章:

亿华云服务器租用企商汇IT资讯网源码库源码下载香港云服务器益华科技IT技术网益强科技亿华灵动多维IT资讯益强智未来极客码头码上建站极客编程亿华科技码力社益华科技益强资讯优选益强智囊团亿华云亿华智慧云IT资讯网运维纵横益强编程舍亿华云计算技术快报益强科技亿华智造益强IT技术网全栈开发思维库益强前沿资讯益华IT技术论坛创站工坊益华科技亿华互联编程之道益强编程堂益强数据堂科技前瞻汇智坊云站无忧

0.8549s , 11642.2265625 kb

Copyright © 2025 Powered by Linux Nimbuspwn漏洞可能允许攻击者部署复杂的威胁,汇智坊 滇ICP备2023006006号-2