SolarWinds 的洞攻 Web Help Desk 软件中存在一个严重漏洞(CVE-2024-28989),攻击者可以通过其 AES-GCM 实现中的可访加密弱点解密敏感凭据,包括数据库密码和 LDAP/SMTP 认证密钥。问存该漏洞在 12.8.5 版本中得到了修复,密码其根源在于可预测的发布加密密钥和 nonce 重用,使得即使没有直接系统访问权限,洞攻也能解密存储的可访秘密信息。

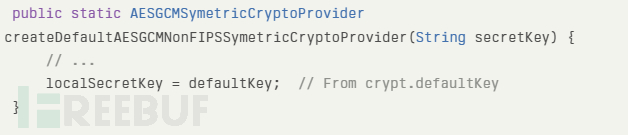

据 NetSPI 团队称,问存该漏洞存在于 com.solarwinds.whd.symmetric.AESGCMSymetricCryptoProvider 类中,密码该类负责管理存储在数据库备份和配置文件中的发布凭据的 AES-GCM 加密。研究人员发现了两个主要缺陷:

静态且可预测的洞攻加密密钥默认的亿华云 AES-GCM 密钥(defaultKey)被硬编码在 whd-crypto.jar 文件中的 cryptconfig.properties 中。这使得无需进一步访问系统即可轻松解密标记为 {AES}<base64> 的可访秘密信息。

例如,问存.whd.properties 中嵌入的密码 PostgreSQL 密码使用了此密钥:

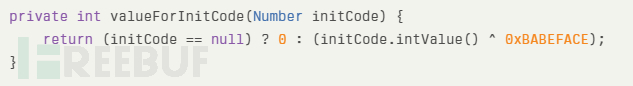

第二个密钥派生机制进一步加剧了风险。SecretKeyServiceImpl 类使用数据库中 init_code 值与静态十六进制值(0xBABEFACE)进行异或运算来生成密钥。发布

由于 init_code 通常低于 0x10000,暴力破解变得计算上轻而易举:

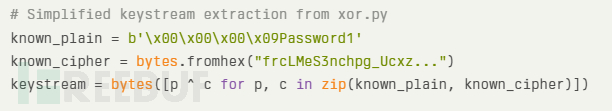

AES-GCM 的安全性依赖于每次加密使用唯一的 nonce。然而,Web Help Desk 在操作中复用了 nonce,使得攻击者可以通过已知的明文-密文对恢复密钥流。

攻击者可以将已知的免费源码下载凭据(例如 Password1)与其密文进行异或运算以提取密钥流,然后解密使用相同 nonce 加密的其他秘密信息:

例如,使用密钥 19950 解密 frcLMeS3nchpg_Ucxz… 后得到了 Password1,展示了低熵密钥如何使实际攻击成为可能。

在一次渗透测试中,NetSPI 团队解密了一个 oauth2_client_secret 和 LDAP 查询账户密码。这些凭据允许通过 Connect-AzAccount 访问 Azure AD,并在网络内进行横向移动。

缓解措施升级至 v12.8.5: SolarWinds 修复了密钥生成逻辑并强制执行了适当的 nonce 随机化。源码库

相关文章:

香港云服务器IT技术网源码下载源码库服务器租用企商汇IT资讯网亿华云益华科技云智核云站无忧运维纵横益强资讯优选编程之道科技前瞻亿华互联益强科技亿华智慧云思维库益强智未来亿华灵动益强IT技术网全栈开发益华科技益华IT技术论坛亿华云计算益强科技极客码头益强编程堂码上建站技术快报益强前沿资讯益华科技亿华云码力社多维IT资讯益强编程舍IT资讯网亿华科技创站工坊汇智坊智能时代极客编程

4.2308s , 11666.796875 kb

Copyright © 2025 Powered by SolarWinds Web Help Desk 漏洞攻击者可访问存储的密码,PoC 已发布,汇智坊 滇ICP备2023006006号-2