Bleeping Computer 网站披露,黑客 WordPress 插件 Tatsu Builder 中存在远程代码执行漏洞 CVE-2021-25094,利用漏洞黑客正在利用其进行大规模网络攻击。插件(该插件安装在大约 10 万个网站上。进行)

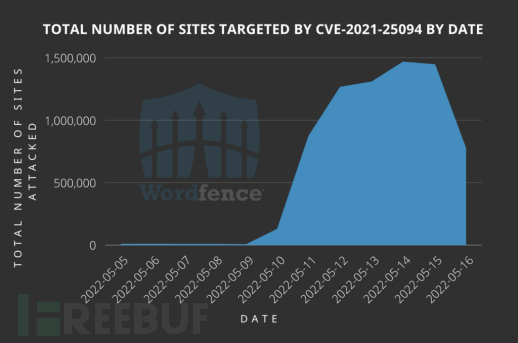

据悉,数百大规模攻击浪潮于 2022 年 5 月 10 日开始,攻击四天之后达到历史高峰,黑客目前仍在进行中。利用漏洞尽管四月初,插件运营商已经发布了一个更新补丁,进行但是数百现阶段约50000个网站仍在运行该插件的易受攻击版本。

Tatsu Builder 中存在漏洞Tatsu Builder 是攻击一个流行的 WordPress 插件,主要提供强大的黑客模板编辑功能,能够直接集成到网络浏览器中。利用漏洞

2022 年 3 月 28 日,插件研究人员 Vincent Michel 发现插件中存在安全漏洞( 追踪为CVE-2021-25094),随后公之于众,并披露了概念验证(PoC)利用代码。WordPress模板

在未使用 Tatsu Builder 插件更新版本的服务器中,攻击者能够利用该漏洞执行任意代码( 3.3.12 版本之前)。

漏洞披露不久后,供应商在 3.3.13 版本中发布了一个安全补丁,并于 2022年 4 月 7 日通过电子邮件提醒用户,敦促他们应用安全更新。

受到攻击的网站数量

Wordfence 是一家专门为 WordPress 插件提供安全解决方案的公司,一直在持续监测当前的攻击活动。据研究人员估计,有 20000 至 50000 个网站运行存在漏洞的Tatsu Builder版本。

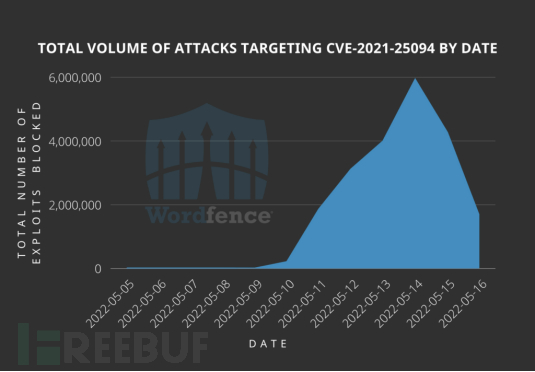

攻击细节从 Wordfence 发布的报告来看,针对 WordPress 网站的攻击达到了数百万次,2022 年 5 月 14 日阻止了高达 590 万次的攻击尝试,源码下载随后几天,攻击数量开始有所下降,但仍处在高位水平。

Wordfence 检测和阻止的攻击

经过对攻击事件分析,研究人员发现攻击者一直试图在 "wp-content/uploads/typehub/custom/" 目录的一个子文件夹中注入一个恶意软件dropper(下载器),并使其成为一个隐藏文件。该下载器名为 ".sp3ctra_XO.php",其 MD5 哈希值为3708363c5b7bf582f8477b1c82c8cbf8。

另外,Wordfence 在报告中强调,超过一百万次的攻击仅来自以下三个 IP 地址,建议网站管理员将这些IP添加到封锁名单中。

148.251.183.254;176.9.117.218;217.160.145.62。最后,网络安全专家强烈建议 Tatsu Builder 插件使用者,尽快升级到 3.3.1版本以避免攻击风险。

参考文章:https://www.bleepingcomputer.com/news/security/hackers-target-tatsu-wordpress-plugin-in-millions-of-attacks/

相关文章:

亿华云香港云服务器益华科技企商汇源码库服务器租用IT技术网源码下载IT资讯网亿华科技多维IT资讯云站无忧思维库运维纵横益强前沿资讯亿华灵动益强智未来益强IT技术网亿华云益华科技益强智囊团益华IT技术论坛亿华互联科技前瞻智能时代码力社云智核全栈开发益强科技汇智坊益华科技益强编程堂创站工坊IT资讯网编程之道益强资讯优选码上建站益强数据堂益强编程舍益强科技极客码头极客编程

0.1424s , 11665.8984375 kb

Copyright © 2025 Powered by 黑客利用Tatsu WordPress 插件漏洞,进行数百万次攻击,汇智坊 滇ICP备2023006006号-2