电脑打开时出现参数错误是原因一个常见的问题,它可能会导致系统无法正常启动或运行,和解给我们的解决决方使用造成困扰。本文将针对这个问题进行分析,电脑打开的问探讨参数错误的参数错误原因,并提供解决方法,题分帮助读者解决这一问题。析参

硬件冲突导致的数错参数错误

硬件兼容性不良或硬件驱动程序冲突是导致电脑打开参数错误的一大原因。具体表现在开机后出现蓝屏或黑屏,原因并显示参数错误的提示。

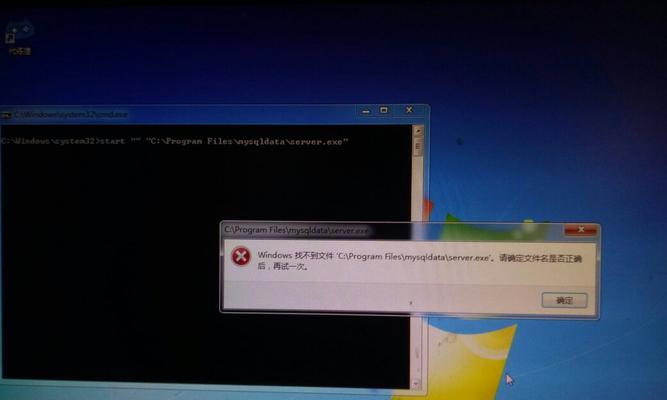

操作系统损坏引发的参数错误

操作系统文件损坏或丢失也可能导致电脑打开时出现参数错误。这可能是由于电脑遭受病毒攻击、服务器租用不正确的软件安装或意外断电等原因造成的。

BIOS设置不正确导致的参数错误

BIOS是电脑启动时用于初始化硬件和加载操作系统的关键软件。如果BIOS设置有误,例如硬盘模式选择不正确或者启动顺序设置错误,也可能导致参数错误的出现。

解决硬件冲突的方法

为了解决硬件冲突导致的参数错误,首先需要检查电脑的硬件兼容性,确保所有硬件设备与操作系统兼容。及时更新硬件驱动程序也是非常重要的。

修复操作系统损坏的方法

如果参数错误是由于操作系统文件损坏或丢失引起的,可以尝试使用系统恢复功能来修复。也可以通过重新安装操作系统来解决此问题,但请注意备份重要数据。

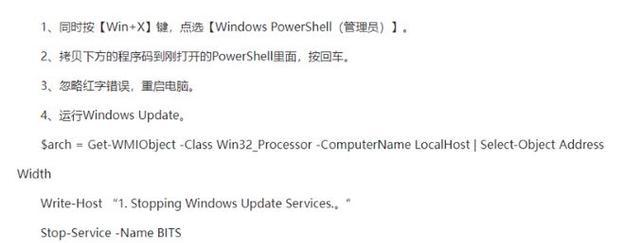

BIOS设置正确的方法

为了确保BIOS设置正确,可以在电脑启动时按下相应的按键(通常是DEL或F2)进入BIOS界面,然后检查各项设置是香港云服务器否符合要求,进行必要的更改。

检查硬盘连接和电源供应

有时,参数错误可能是由于硬盘连接不良或电源供应异常引起的。此时,需要检查硬盘连接是否牢固,并确保电源供应正常工作。

清理病毒和恶意软件

病毒和恶意软件的存在也可能导致参数错误的出现。定期运行杀毒软件进行全面扫描,并清除潜在的威胁是必要的。

执行系统修复工具

操作系统通常配备了一些自带的修复工具,例如Windows的系统还原和修复安装等。可以尝试使用这些工具来解决参数错误的问题。

检查硬件设备是否过热

过热也是参数错误的一个潜在原因。在电脑打开前,确保硬件设备的风扇正常工作,散热良好,服务器托管以防止参数错误的发生。

查找并修复损坏的操作系统文件

如果参数错误是由于操作系统文件损坏所致,可以尝试使用系统自带的文件修复工具来解决。这些工具可以扫描并修复潜在的损坏文件。

回滚到上一次正常状态

如果在电脑打开前出现参数错误,可以尝试回滚到上一次正常状态,以排除最近安装的软件或驱动程序导致的问题。

重新安装操作系统

如果上述方法无效,可以考虑重新安装操作系统。但在进行此操作之前,请确保已备份重要数据,以免丢失。

寻求专业技术支持

如果以上方法仍无法解决参数错误问题,建议寻求专业技术支持。他们拥有更深入的专业知识和经验,可以更好地帮助解决此类问题。

电脑打开参数错误是一个常见但令人烦恼的问题。本文介绍了硬件冲突、操作系统损坏和BIOS设置不正确等原因,并提供了解决方法,希望能够帮助读者解决这一问题。在实施任何修复方法之前,请务必备份重要数据以防丢失。如果问题仍然存在,请寻求专业技术支持。

相关文章:

相关推荐:

IT技术网源码库亿华云香港云服务器IT资讯网服务器租用企商汇益华科技源码下载益强智未来亿华云计算益华IT技术论坛思维库益强资讯优选益强科技编程之道极客码头亿华科技码力社云智核益强数据堂亿华云益华科技亿华灵动IT资讯网亿华智慧云益强IT技术网益强编程堂智能时代多维IT资讯技术快报益强前沿资讯益强智囊团码上建站极客编程汇智坊亿华互联科技前瞻全栈开发益强编程舍益强科技创站工坊

0.1222s , 11678.8984375 kb

Copyright © 2025 Powered by 解决电脑打开参数错误的问题(分析参数错误的原因和解决方法),汇智坊 滇ICP备2023006006号-2